مقدمه

Threat Topology در Splunk Enterprise Security

در دنیای امروزی که حملات سایبری و تهدیدات امنیتی به شدت افزایش یافتهاند، تیمهای امنیتی سازمانها نیازمند روشها و ابزارهای قدرتمندی هستند تا بتوانند به صورت مؤثر با این تهدیدات روبرو شوند و به محض شناسایی آنها، به طور سریع و کارا به آنها واکنش نشان دهند.

SOC (Security Operations Center) به عنوان یک واحد مهم در سازمانها، مسئولیت پاسخگویی به حوادث امنیتی، مانیتورینگ شبکه و سیستمها، تحلیل و تفسیر رویدادها، و پاسخ به تهدیدات را بر عهده دارد. SOC به دنبال شناسایی و مدیریت حملات سایبری، کشف تهدیدات و جرائم سایبری و حفاظت از اطلاعات و داراییهای سازمان است.

در این راستا، Threat Topology یکی از ویژگی هایی بسیار مهم در ابزار splunk Enterprise است که به تیمهای SOC کمک میکند تا به صورت جامع و سازمانیافته، روابط بین داراییها و هویتها در سازمان را مورد بررسی قرار داده و تهدیدات سایبری را بهبود بخشند.

در این مقاله، به بررسی و توضیح کاربرد Threat Topology در Splunk Enterprise Security و نقش آن در تقویت عملکرد SOC میپردازیم.

Threat Topology

Splunk Enterprise یک Security Information and Event Management است که برای جمعآوری، ذخیره، جستجو، تحلیل و بررسی دادههای سازمانی استفاده میشود. Splunk Enterprise به صورت پلتفرمی قدرتمند عمل میکند که امکانات گستردهای برای مدیریت و تحلیل دادههای مختلف ارائه میدهد. این اپلیکیشن به شرکتها و سازمانها کمک میکند تا از طریق مانیتورینگ، مدیریت و بررسی رویدادها و لاگهای سیستمهای مختلف، بهبود عملکرد، امنیت و پیشبینیهای مربوط به فعالیتهای سازمان خود برسند.

Threat Topology در Splunk Enterprise Security به عنوان یک قابلیت مهم معرفی شده است که امکان شناسایی رفتارهای مشکوک و تهدیدات سایبری در زمان واقعی را فراهم میکند.

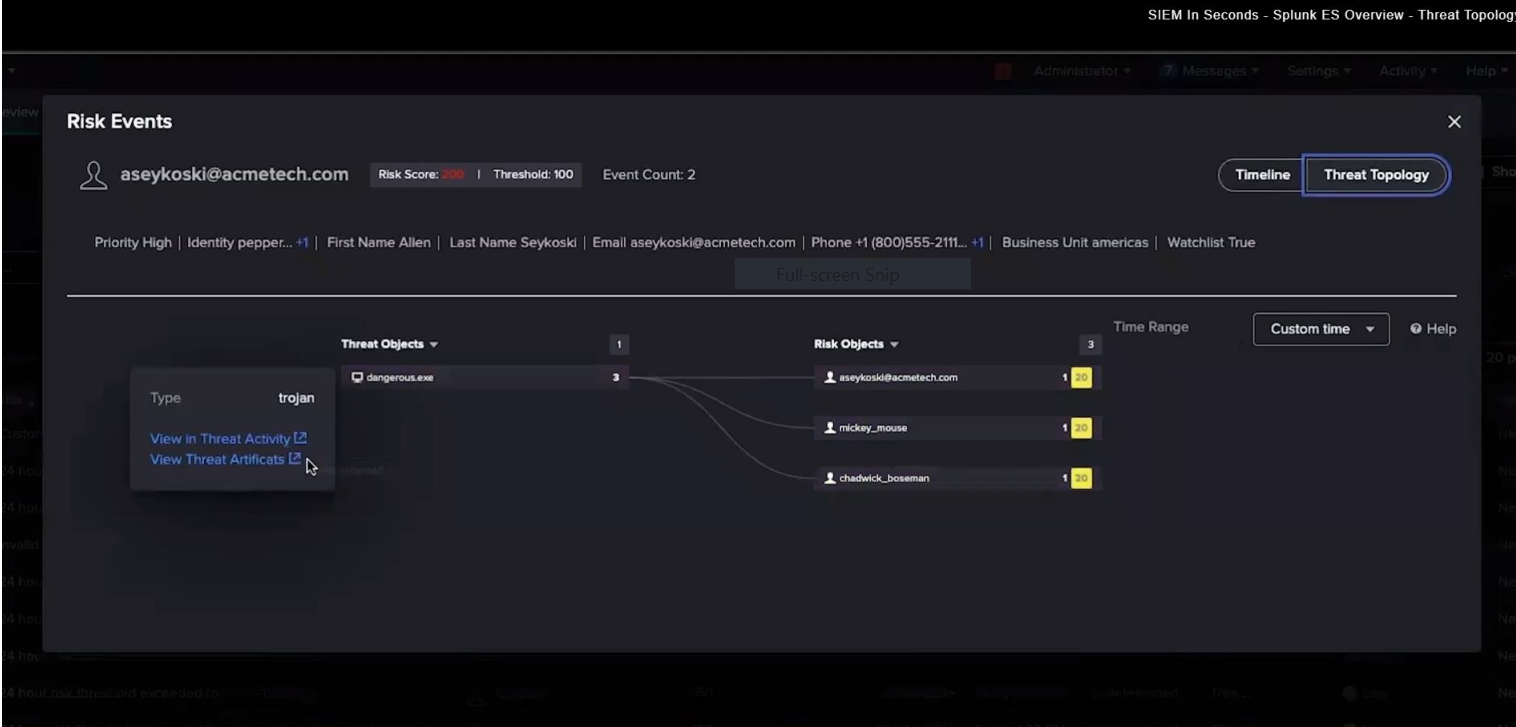

در Splunk Enterprise، مفهوم “threat topology” به نمایش و تجزیه و تحلیل ارتباطات و روابط میان تهدیدهای امنیتی و دستگاهها، سیستمها و شبکهها اشاره دارد. Threat topology در واقع یک نمایش گرافیکی است که روابط و ارتباطات بین رویدادها، آسیبپذیریها، حملات و سایر عوامل امنیتی را نشان میدهد.

هدف اصلی استفاده از threat topology، شناسایی الگوها، روندها و تهدیدات امنیتی مشترک است. با مشاهده نمایش گرافیکی و ساختاری از تهدیدات، میتوانید الگوهای مشابه را در ورودیها، فعالیتها و حملات شناسایی کنید و درک بهتری از نقاط ضعف امنیتی و مواقعی که میتواند تهدیدات جدید ایجاد شوند پیدا کنید.

از طریق threat topology، میتوانید ارتباطات بین تهدیدات را تشخیص دهید. این ارتباطات ممکن است نشان دهنده الگوهای مشترک در حملات یا بهبودهای امنیتی مورد نیاز باشند. به عنوان مثال، میتوانید تهدیداتی را که به یک آسیبپذیری خاص مرتبط هستند، پیدا کنید و سپس راهکارهای امنیتی مناسب را برای رفع این آسیبپذیریها اعمال کنید.

در کل، threat Threat Topology یکی از ویژگی هایی بسیار مهم در ابزار splunk Enterprise است که به شما امکان میدهد تا تهدیدات امنیتی را به صورت گرافیکی شناسایی و تحلیل کنید. با نمایش روابط و ارتباطات بین تهدیدات، شما میتوانید راهکارهای امنیتی مناسب را پیادهسازی کنید و سازمانتان را در برابر حملات و تهدیدات امنیتی محافظت کنید.

کاربرد Threat Topology در Splunk Enterprise

Threat topology در Splunk Enterprise دارای کاربردهای متعددی است. در ادامه، به برخی از کاربردهای اصلی آن اشاره خواهم کرد:

- شناسایی الگوها و روندهای مشترک:

با استفاده از threat topology، میتوانید الگوها و روندهای مشترک در تهدیدات امنیتی را شناسایی کنید. این شناسایی به شما کمک میکند تا از طریق درک بهتر از تهدیدات، راهکارهای امنیتی مؤثری را پیادهسازی کنید و دید جامع تری از حوادث امنیتی دریافت کنید.

- نمایش دادههای لاگ و رویدادها Threat Topology:

بر اساس دادههای لاگ و رویدادها که در سیستم جمعآوری شدهاند و توسط Splunk Enterprise Security تحلیل میشوند، نموداری را ایجاد میکند که روابط بین داراییها و هویتها را نمایش میدهد.

- بهبود کارایی تیم امنیتی:

استفاده از Threat Topology در Splunk Enterprise Security باعث بهبود کارایی تیم امنیتی میشود.با تشخیص تهدیداتی که بیشترین تأثیر را بر سازمان دارند، شما میتوانید منابع و زمان خود را برای اقدامات امنیتی اولویت بالا تخصیص دهید و سطح امنیت سازمان را بهبود بخشید. این گونه زمان شناسایی و پاسخ به حملات را کاهش میدهد و توانایی تحلیل و درک تهدیدات سایبری را در سازمان بهبود میبخشد.

- شناسایی مسیر حمله:

با استفاده از Threat Topology، میتوانید مسیر حمله سایبری را دنبال کنید و بفهمید که حمله از کجا شروع شده، چگونه گسترش پیدا کرده و به کدام دارایی یا یوزر منجر شده است.

- تحلیل روابط بین تهدیدات:

با threat topology، میتوانید روابط و ارتباطات بین تهدیدات را تشخیص دهید. این ارتباطات میتوانند نشان دهنده الگوهای مشترک در حملات و آسیبپذیریها باشند. این اطلاعات به تیم امنیتی شما کمک میکند تا مشکلات امنیتی را بهبود بخشند و ریسکهای مرتبط را کاهش دهند.

- مانیتورینگ و آگاهی از تهدیدات:

با استفاده از threat topology، میتوانید به صورت زنده و پیوسته تهدیدات امنیتی را مانیتور کنید. این امکان به شما میدهد تا به طور فعال در برابر حملات و تهدیدات جدید واکنش نشان دهید و اقدامات امنیتی را به محض شناسایی تهدیدات انجام دهید.

ایجاد تصویر کلی Threat Topology:

به تحلیلگران امنیتی امکان میدهد تا روابط بین داراییها و هویتها در سازمان را به صورت گرافیکی و دقیق بررسی کنند و تصویر کلی از زنجیره حملات و تهدیدات سایبری را در سازمان خود ایجاد کنند.